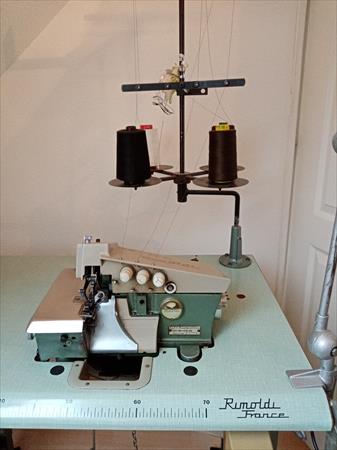

SURJETEUSE 4 FILS: RIMOLDI à 250 € | 59400 : Cambrai Nord Nord Pas de Calais - Belgique - Pays Bas | Annonces Achat Vente matériel professionnel Neuf et Occasion Surjeteuses industrielles

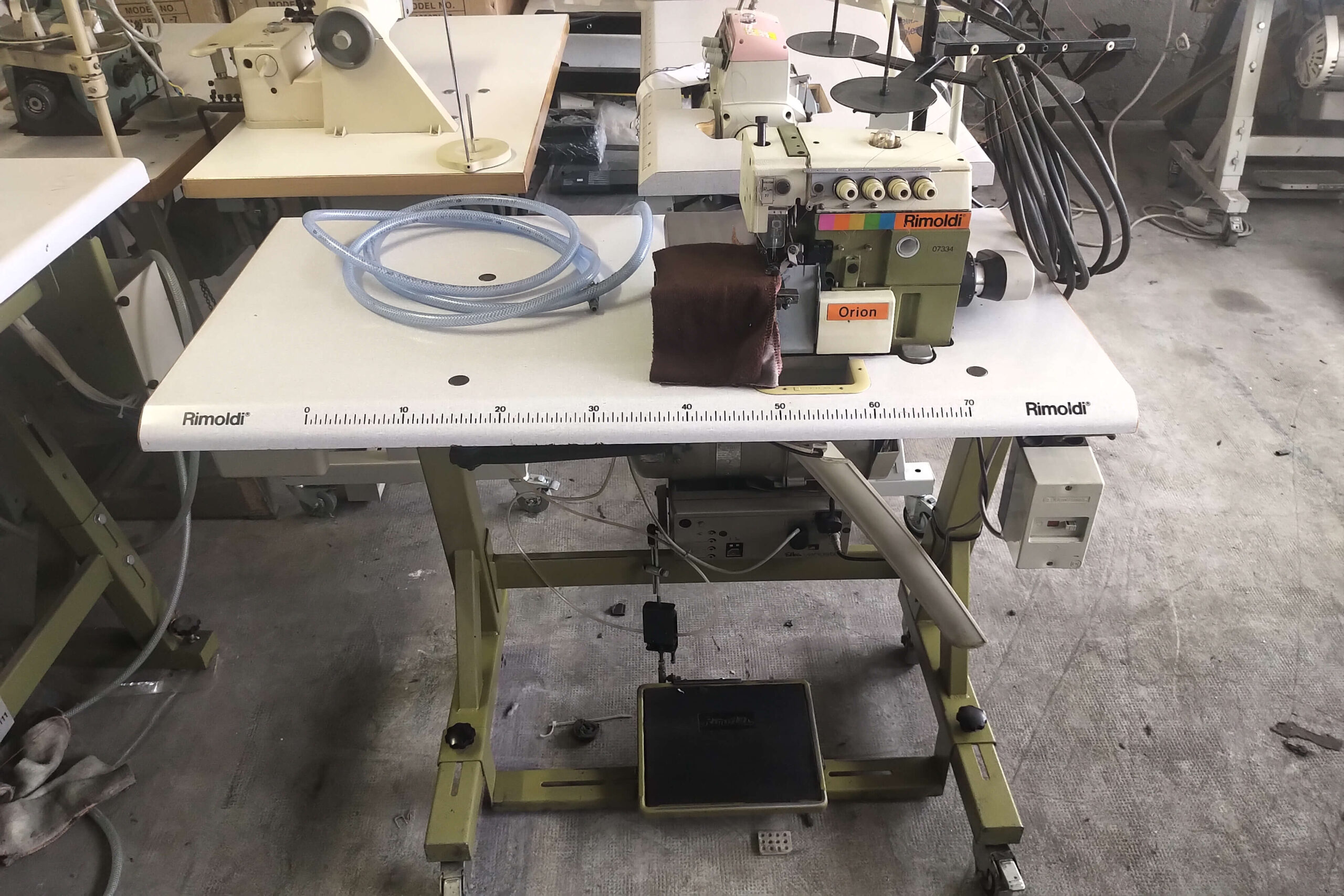

SURFILEUSE SURJETEUSE INDUSTRIELLE RIMOLDI: RIMOLDI à 250 € | 63300 : THIERS Puy de Dome Auvergne | Annonces Achat Vente matériel professionnel Neuf et Occasion Surfileuses

202094-010 boucleur inférieur pour Rimoldi 327 527 accessoires de Machine à coudre surjeteuse même avec 270-075 - AliExpress

SURFILEUSE SURJETEUSE INDUSTRIELLE RIMOLDI: RIMOLDI à 250 € | 63300 : THIERS Puy de Dome Auvergne | Annonces Achat Vente matériel professionnel Neuf et Occasion Surfileuses

Boucleur inférieur 209265-0-01 pour pièces de Machine à coudre surjeteuse industrielle Rimoldi 627 - AliExpress

202094-010 boucleur inférieur pour Rimoldi 327 527 accessoires de Machine à coudre surjeteuse même avec 270-075 - AliExpress

![Enfilage surjeteuse industrielle [Résolu] Enfilage surjeteuse industrielle [Résolu]](https://img-19.ccm2.net/CxjnegZO22SNFfI8dMlLPY49Tqw=/27f0df66903d48718a9e931ec7eeacae/ccm-ugc/QhEubtbdUPTGMpdPqf8A-20160425-162452.png)